Думаю, що проблема безпеки турбує кожного користувача комп'ютера. І якщо з такою неприємністю, як віруси та троянські програми все більш менш зрозуміло, то з прямими атаками на систему справи набагато складніше. Щоб уникнути зазіхання на дорогу серцю інформацію необхідно встановити так званий FireWall. Принцип дії будь-якого firewall'у заснований на повному контролі всіх служб та програм, яким необхідний доступ до Всесвітньої мережі або локальної мережі.

Правильно налаштувати такий "щит" - завдання нелегке. Розробники це розуміють і часто роблять простий та зрозумілий інтерфейс із мінімумом видимих налаштувань програми. Такий підхід застосовується у програмі Agnitum Outpost Firewall. Однак, автоматична конфігурація не завжди підходить для того чи іншого користувача. І ось тут багато хто стикається з проблемою створення правила для певної програми.

Усі випробування проводились з Agnitum Outpost Firewall ver. 3.5. Але багато параметрів будуть присутні і в ранніх версіях цього продукту. Якщо у статті щось не вказано – краще не чіпати і залишити як є.

Тож почнемо.

Установка не спричиняє особливих проблем. Попросять перезавантажитись – погоджуємося.

Далі йде створення автоматичної конфігурації – створюємо.

Відразу йдемо в “Параметри – Системні – Глобальні правила та доступ до raw socket”. Тиснемо вкладку “Параметри” і бачимо всі глобальні правила, які застосовуються до всіх програм та служб у мережі.

Allow DNS Resolving. Без цього правила робота в мережі буде неможлива, оскільки буде заблоковано доступ до сервера DNS.

. Allow Outgoing DHCP. Це дозволяє використовувати DHCP. Якщо ваш провайдер використовує DHCP, залишайте, якщо ні - сміливо відключайте.

. Allow Inbound Identification. Рекомендую вимкнути. Більшість користувачів отримання вхідних даних на порт 113 для ідентифікації нічого.

. Allow Loopback. Виробляти loopback-з'єднання, які найчастіше називаються “замиканням на себе”. Якщо ви використовуєте таку сполуку, то галочку слід залишити, якщо ні – сміливо відключайте.

. Allow GRE Protocol. Необхідний для всіх, хто використовує РРТР (організація VPN-доступу). Якщо не використовуєте таке з'єднання, відключаєте. Якщо є сумніви – зверніться до вашого провайдера.

. Block Remote Procedure Call. Блокування дистанційного виклику процедур. Більшості користувачів віддалений виклик процедур абсолютно не потрібний. Зате будь-яким поганим користувачам таке право неодмінно знадобиться. Галочку залишаємо.

. Deny Unknown Protocols. Це правило дозволяє блокувати будь-яке з'єднання, якщо не вдається визначити тип протоколу. Залишаємо "птаху".

Решта правил дозволяє коректно працювати з протоколами TCP і UDP, тому залишаємо все, як є.

Тут ми можемо закрити повністю доступ до певного порту системи. Як це зробити? Все досить просто.

1. Виберіть “Додати”, щоб створити нове системне/загальне правило.

Далі відкриється вікно з опціями (варіантами) налаштування загальних/системних правил.

2. Виберіть подію для правила позначте “Де протокол”, “Де напрямок” та “Де локальний порт”.

3. У полі “Опис правила” клацніть на “Не визначено” у рядку “Де протокол” та виберіть потрібний протокол.

4. У полі “Опис правила” клацніть на “Не визначено” у рядку “Де напрямок” та виберіть “Вхідне” з'єднання.

5. У полі "Опис правила" клацніть на "Не визначено" у рядку "Де локальний порт" і позначте номер порту, який ви хочете закрити.

6. У полі "Виберіть дії" для правила позначте "Блокувати ці дані" та позначити правило як "Правило з високим пріоритетом" та "Ігнорувати Контроль компонентів".

7. У полі Ім'я правила введіть назву правила та натисніть OK, щоб зберегти її. Назва правила має з'явитися у списку "Параметри".

Рекомендую створити правила для повного блокування вхідного трафіку UDP-портів 135, 137, 138 та ТСР-портів 135, 139,445. Можна сміливо блокувати 5000 порт і на вхідні та вихідні з'єднання (це Universal Plug&play) Можна закрити ще 5554 і 9996 по TCP. Саме через ці порти найчастіше відбуваються атаки на ваш комп'ютер.

Далі вирушаємо на вкладку Програми і видаляємо звідти всі програми. Навіщо це нам треба? Наразі спробую пояснити. Звичайному користувачеві для роботи потрібно всього кілька програм: браузер, менеджер завантажень, поштова програма, ftp-клієнт, ICQ. Інші почекають…

Ставимо політику “Навчання”, входимо до Інтернету та запускаємо кожну з них. Outpost попросить створити правило для кожної програми, що ми робимо. Потім редагуємо кожне правило окремо.

Для браузера Operaрозробники Outpost'а дозволили наступні з'єднання: вихідні для протоколу TCP на порти 21,25, 80-83, 110, 119, 135, 443, 1080, 3128, 8080,8081, 8088. Чи не так? Давайте розберемося, що нам треба від браузера (Аналогія з IE та Mozilla буде практично повною). 21-ий порт (Opera FTP connection) блокуємо насамперед, проте якщо ви закачуєте файли з ftp-серверів за допомогою браузера, слід залишити галочку. Порти 80-83 відповідають за роботу з протоколу HTTP. Їх не чіпаємо. 25-й (Opera SMTP connection) і 110-й (Opera POP3 connection) порти відповідають за відправлення та отримання пошти відповідно. Якщо не користуєтеся сторонньою поштовою програмою, то залишайте; якщо ні – сміливо прибираєте галочку. На порт 119 приходять новини по протоколу NNTP, якщо ви не отримуєте новини подібним чином, то порт можна сміливо закривати. 135-ий слід заблокувати. 443-й порт відповідає за з'єднання за протоколом HTTPS, який частіше називають SSL, що використовується для організації криптографічно захищеного каналу обміну даними (паролі, ключі, особиста інформація) в мережі. Думаю, що найкраще залишити без змін. 1080 порт відповідає за SOCKS-з'єднання. Якщо ви не користуєтеся серверами SOCKS під час роботи, порт можна сміливо відключати. 3128, 8080, 8081, 8088 – це все порти роботи з проксі-серверами: використовуєте їх – залишаєте.

Outlook працює за допомогою вихідних ТСР-з'єднань через порти 25. 80-83,119, 110,143,389,443.995,1080. 3128. 8080. 8088. 25-ий і 110-ий не чіпаємо - вони відповідають за виконання основної функції. З 119 портом ми вже розібралися. Порт з номером 995 – отримання пошти за протоколом РОРЗ, використовуючи захищене з'єднання SSL/TLS. Якщо вам це не потрібно, то 995 порт закриваємо. 143 порт відповідає за роботу з поштою за протоколом IMAP. Ні IMAP – порт закритий. Через 389 порт можна отримати доступ до сервера LDAP. Вдома вона навряд чи може стати в нагоді. Отже, закриваємо. The Bat! використовує практично ті ж порти, що і Outlook, крім портів, необхідних PROXY.

Правила для менеджерів завантажень не слід змінювати. Вони використовують лише необхідні порти, проте якщо не користуєтеся проксі, можна сміливо блокувати ті самі порти 3128. 8080. 8088.

Для ftp-клієнта слід залишити лише 21 порт.

Потрібно звернути увагу на деякі службові програми.

. Alg.exe – Microsoft Application Layer Gateway Service. Цей процес забезпечує підтримку плагінів Internet Connection Sharing/Internet Connection Firewall. Ці служби дають можливість декільком комп'ютерам мережі підключитися до Інтернету через один комп'ютер. Найчастіше вона не потрібна.

. Conf.exe – це Net-Meeting. Не потрібен - відключаємо.

. Dwwin.exe – Microsoft Application Error Reporting. Ясно без слів!

. Mstsc.exe – Microsoft Remote Desktop. Підключення до віддаленого робочого столу.

. Explorer.exe - Microsoft Windows Explorer. Що потрібно Провіднику в Інтернеті?

. Lsass.exe - Local Security Authority Service. Це локальний серверавтентифікації, що породжує процес, відповідальний за перевірку користувачів у службі Winlogon.

. Служба Messenger, яка надсилає адміністративні повідомлення між клієнтами та серверами. За великим рахунком, домашньому користувачеві вона не потрібна.

У грудні 2015 року Яндекс придбав технології компанії Agnitum. Ці технології будуть використовуватись для захисту користувачів Яндекс.Браузера. В результаті досягнутих домовленостей Agnitum припиняє прямі та партнерські продажі продуктової лінійки Outpost. Оновлення антивірусних баз, виправлення помилок та технічна підтримказдійснюватимуться до 31 грудня 2016 року.

Думку треба сказати не найгірше, але досить своєрідне.

Загалом поїхали.

Вступний опис можливостей

Власне, продукція лінійки "ів outpost", за заявами розробника, представлена такими трьома видами.

- Outpost Firewall FREE (English only)- забезпечує базовий захист для тих, хто працює в мережі нерегулярно та протягом вкрай обмеженого часу.

- Outpost Firewall PRO – забезпечує чудовий захист від несанкціонованого проникнення у Ваш комп'ютер та витоку конфіденційних даних.

- Outpost Security Suite Pro – забезпечує 100% захист комп'ютера. Він включає всі необхідні : спам-фільтр, проактивний захист.

Варіант Free версії я відкинув як не цікавий в силу, теоретично, урізаного функціоналу і, чесно кажучи, відсутності . У майбутньому я ще поколупаюсь в цій збірці і повідаю Вам про неї (швидше за все в FireWall-тесті, що готується), але поки щось якось не зрослася:)

Security Suite Pro , на мій погляд, занадто перепіканий всякою різницею, а я від природи не визнаю спроби заштовхати в кулькову ручку ще й праска + холодильник + фен + пральна машинка, бо на практиці, в кращому разі, не працює нічого, а в гіршому працює все, але так криво і гальмується, що хочеться вити. Тому я вважав подібний продукт не доречним навіть для тестування. До того ж зносити встановлений антивірусякось не хотілося бо він теж знаходився на стадії тестування і був поставлений у систему зовсім недавно.

Ну і залишається, само собою, Outpost Firewall PRO, який, власне, і був поставлений мною на нещасну x64-систему, яку я намагався останнім часом.

Чому не варто вибирати версії все-в-одному

Треба сказати, що в цю саму PRO-версію теж напхано ну дуже багато всяких різниць, але, як звичайно це буває з продуктами "сто в одному", по-перше, далеко не всі вони потрібні, по-друге, працюють ці функції далеко не так добре як вони працюють у програмах-аналогах (так би мовити, "одна в одній") у яких першоціль виконання саме цих (і лише цих) функцій.

Перше, що я одразу відключив – це веб-контроль. Штука, по-перше, реалізована безглуздо, тобто. вона без належної настройки упиралася ногами і геть-чисто відмовлялася пускати мене навіть у (нічим до речі це не аргументуючи), а, по-друге, рішуче не зрозуміло навіщо вона взагалі у фаєрволлі, якщо все, що вона вміє (різати рекламу, блокувати Java і т.д. і тп) давно вже реалізовано і вкручено в мозилку поруч адекватних або взагалі налаштувань на базі ядра браузера. Загалом, веб-контроль виявився якийсь безглуздий, за що і був покараний:)

Слідом за веб-контролем, як не дивно, вирушила на відпочинок така штука як локальна безпека, яка, за заявою розробника (і за логікою) займається відстеженням змін у додатках, ресурсах системи та блокує спроби запуску шкідливих програм безпосередньо або за допомогою перехоплення інших програм . Звучить красиво, але штука дико набридлива, постійно пристає зі своїми криками про кожного чха кожної програми і плюс до цього, навіть після належного налаштування, таки, на мій погляд, марна (хіба що в ряді зовсім запущених випадків або на серверах (і то не факт)) і неабияк сидить на ресурсах системи.

Опис можливостей та міркування на тему

Більше нічого, кхм, зайвого під час спілкування з програмою знайти зірвалася, а тому тепер про найголовніше, тобто. про сам фаєрволл, його ядру та інші радощі цього дива.

Перше і головне, що найбільше сподобалося – це інформативність. Люблю я, коли все грамотно, докладно і чітко розкладено по поличках і, як наслідок, доступно, зрозуміло та керовано. Ось тут те й трапилося щастя бо чогось, а інформативності outpost "не займати - тут є все, від назви процесу до порту і трафіку. Дивіться самі:

Подібна розжованість і подробиця інформації не може не тішити, бо за допомогою всіх даних можна сконфігурувати мережеву безпеку належним чином.

Друге, що сподобалося і що важливо - це безпека у плані відбиття атак, а вона загалом на висоті. За весь час використання повз фаєрволла проскочила лише одна атака і то не зовсім факт, що проскочила, можливо, це я щось переглянув. Фаерволл реєструє всі відомі (принаймні мені) типи атак, причому, що сподобалося, він вміє відсікати банальні запити локальної мережі, тим самим знижуючи навантаження на це. Єдине, що я так і не зрозумів - за яким принципом фаєрволл блокував адресу атакуючого комп'ютера, бо робив він це дуже рідко, що, втім, не дуже важливо, враховуючи, що атака відбита успішно. Контроль за роботою фаєрволла весь цей час вівся мною за допомогою APS та відстеження логів на . До слова про роутер, фаєрволл у прошивці його, як з'ясувалося, періодично пропускав ряд атак (якщо звичайно outpost не бреше і не імітує активну роботу, як це на моїй практиці робив один відомий комплекс мережевої безпеки). Ах так, ще я залишився задоволений роботою з фільтрацією порту на якому, власне, торрент і крутився - відсікається все зайве і пропускаються тільки з'єднання належного типу. Дуже непогано.

Теж саме, тобто. така ж якість роботи стосується і стеження фаєрволла за доступом додатків на комп'ютері в інтернет, а саме - все реалізовано чітко, грамотно, адекватно. Є можливість тонкого і гнучкого налаштування роботи програм з мережею, причому як аж до дрібниць (порт, протокол і тп) так і на базі загальних банальностей типу заборонити дозволити всю активність тому або іншому додатку (подібні речі сильно спрощують налаштування фаєрволла для новачків). Є можливість створення загальних правил для програм. Є режим навчання. Коротше здорово:)

Загалом реалізація цих двох речей, тобто. виявлення\відбиття атак і контроль доступу додатків в інтернет, дійсно хороша і адекватна, а це основні, на мій погляд, параметри роботи фаєрволла. Для затятих гравців є до речі виявлення моменту запуску повноекранних програм і перехід фаєрволла в так званий ігровий режим, коли програма перестає дошкуляти користувача розпитуваннями, самонавчанням та іншими радощами і переходить в режим мовчазного блокування зовнішніх вторгнень.

До речі, у фаєрволла є модуль захисту, який, за досвідом, буває часом життєво необхідний, а також можливість прихованого режиму роботи (що, загалом, теж частина самозахисту фаєрволла). Наскільки адекватно ці моменти працюють сказати не можу, бо серйозних хакерських атакне замовляв:)

Взагалі .. штука досить приємна в обігу, що швидко навчається і, я б сказав, доброзичлива до користувача. Так, не без дрібних вад і дивно, але таки дружелюбність присутня, тим більше, що є досить адекватна підтримка російської мови.

Скажу по секрету, що я маю деякі сумніви щодо швидкості роботи подібного щастя на x32-системі та слабких машинах (тестова конфігурація, на якій я тестував цей фаєрволл і ). Особливо продуктивність може підсісти, якщо хтось вирішить таки користуватися локальною безпекоюі веб-контролем, бо все-таки цей фаєрволл річ сама по собі досить важка, а вже в комплексі. Хоча стверджувати таки я не буду, бо у мене все працює спритно, плавно і комфортно.

Післямова

На запитання ставити чи ні - відповім так, але взагалі, не дивлячись на те, що загальне враження досить приємне, все-таки є у мене якесь таке відчуття громіздкості та випіканості програми, а тому, можливо, що безкоштовна версія, де один тільки фаерволл, у плані домашнього рішення, буде набагато грамотнішим і адекватним вибором бо pro-версія, на мій погляд, все-таки ближче до серверного варіанту ніж до домашнього, причому ближче, думається мені, як за кількістю налаштувань так і за кількістю функцій. Ну і останнє - ціна. Вона таки кусається.

На цьому, мабуть, усе.

Така ось у мене, прошу помітити, абсолютно незалежна думка.

Втім, думка думкою, а вирішувати, як завжди, Вам;)

- Привіт адмін, поясни будь ласка, навіщо потрібен у операційній системіфаєрвол, які він виконує функції? На моєму ноутбуку встановлено , який я встановив за вашою статтею. Скарг на роботу антивірусу у мене немає, але єдине, що бентежить, так це відключений у безкоштовної версії"Панди" фаєрвол. Ще друзі мене запитують: - А чи має мій антивірус брандмауер? Так от, я навіть не знаю, що це таке. Якщо він мені потрібний, де його завантажити та як встановити?

- Салют усім! Запитання - Користуюся антивірусом ESET NOD32 Smart Security 7, що має свій фаєрвол. Чи варто мені для посилення захисту Windowsвстановити другим найкращий у світі фаєрвол Outpost Firewall Pro?

Примітка адміністратора: Для захисту комп'ютера від вірусів, шпигунського та іншого шкідливого ПЗ на комп'ютері повинен бути і антивірус, і фаєрвол, він же брандмауер. І якщо базові функції першого відомі багатьом, то про роль фаєрвола знають не всі.

Навіщо на комп'ютері потрібен фаєрвол?

Файєрвол, він же брандмауер- це спеціальна програма, яка захищає від певного типу шкідливого програмного забезпечення, націленого отримати доступ до комп'ютера через Інтернет або по локальній мережі. Як правило, це мережеві черв'яки та атаки хакерів-зловмисників. Для цього фаєрвол здійснює перевірку даних, що надходять з Інтернету або по локальній мережі, потім приймає рішення - або заблокувати ці дані, або дозволити їх передачу на комп'ютер.

- Друзі, Ви питаєте навіщо потрібний фаєрвол! Подивіться на будь-яку антивірусну програму, це вже давно не одна програма (як було ще недавно), а кілька об'єднаних в одне ціле потужних засобів з багаторівневим захистом, та ще й хмарними технологіями: HIPS (проактивний захист), розширена евристика, фаєрвол, захист від фішингу та вразливостей, антиспам, батьківський контрольі Бог його знає, що ще додасться незабаром. Усьому цьому змушують небезпеки, що підстерігають нас в інтернеті і перший удар приймаєте на себе не хто інший, як наш фаєрвол!

ОС Windows, починаючи з версії ХР SP2, облаштована штатним фаєрволом, він називається «Брандмауер Windows». Але до того, як Microsoft впровадила цей функціонал, комп'ютер міг легко заразитися мережевим хробаком, навіть незважаючи на те, що в системі було встановлено антивірус.

Справа в тому, що антивірус – це діагност та цілитель, він може визначити наявність у комп'ютері шкідливого ПЗ та вилікувати систему, ізолювавши заражені файли. На жаль, антивірус ніяк не може захистити від рецидиву хвороби від повторного проникнення шкідливого ПЗ. Але це може зробити фаєрвол. Єдине «але» - фаєрволу не під силу захистити користувача, коли той сам відкриває доступ до своїх даних у домашній чи корпоративній мережі.

Як і у випадку з багатьма штатними програмами та службами Windows, проблему з мінімалізмом їх налаштувань та функціональності вирішують сторонні розробники, але вже у своїх програмних продуктах. І штатний брандмауер Windows можна змінити будь-який сторонній. На відміну від штатного брандмауера Windows, який працює у фоновому режимі і захищає від мережевих загроз «мовчки», не інформуючи користувача про це, більшість сторонніх програм-файєрволів звітуватимуть за кожен свій крок програмними повідомленнями. Звичайно, не це головна перевага сторонніх фаєрволів перед штатним брандмауером Windows. Перевага полягає у можливості гнучкого налаштування безпеки – від базового захисту до посиленої, де чи не на кожну дію на комп'ютері потрібно буде дозвіл користувача.

- Як і у випадку з антивірусами, на комп'ютері повинен працювати тільки один фаєрвол - або штатний, або сторонній - щоб не було конфлікту ПЗ. У разі встановлення стороннього фаєрволу штатний брандмауер Windows вимикається автоматично.

- Фаєрвол Outpost Firewall Pro дружить з великою кількістю антивірусів і Ви можете встановити його на допомогу безкоштовнимантивірусним програмам: , але не має сенсу встановлювати його на допомогу таким антивірусним монстрам як , Kaspersky Internet Security, тому що у них є свій потужний фаєрвол.

Чому саме Outpost Firewall Pro?

Outpost Firewall Pro – це всебічний, повноцінний захист в Інтернеті. Програма контролює мережевий трафік – і вхідний, і вихідний – з метою виявлення мережних загроз та запобігання витоку даних користувача з комп'ютера. Outpost Firewall Pro відслідковує поведінку програм, встановлених на комп'ютері, блокуючи запуск підозрілих процесів.

Outpost Firewall Pro володіє, по суті, тим же функціоналом, що багато антивірусів. У той час як рідкісні антивіруси у своєму складі мають просунутий фаєрвол. Функціонал антивірусу в Outpost Firewall Pro називається проактивним захистом. Проактивний захист блокує запуск троянського, шпигунського та іншого шкідливого програмного забезпечення.

Деякі антивірусні продукти переконали користувачів, що будь-яке захисне програмне забезпечення – це обов'язково потужний пожирач системних ресурсів. У випадку із Outpost Firewall Pro це не так. Програма економно витрачає системні ресурси і не гальмуватиме роботу системи на малопотужних комп'ютерних пристроях.

Outpost Firewall Pro, як і антивірусні продукти, автоматично завантажуватиметься при старті системи і забезпечуватиме захист комп'ютера весь час.

Завантажити ознайомлювальну версію програми Outpost Firewall Pro, яку можна 30 днів використати абсолютно безкоштовно, ви можете на сайті розробника:

Розглянемо детальніше встановлення, налаштування та функціонал програми Outpost Firewall Pro.

Встановлення Outpost Firewall Pro

Завантажте інсталяційний файл програми та запустіть його.

У вікні вибору мови російська встановлена, натисніть «Ок».

Вас привітає майстер установки програми.

У наступному вікні слід погодитися з ліцензійною угодою.

Якщо у вас на комп'ютері вже встановлено антивірусне програмне забезпечення, у наступному вікні ви побачите, що Outpost Firewall Pro дбає про те, щоб не відбувалося конфлікту програм.

Примітка: Подружити антивірус Avira з фаєрволом Outpost Firewall Pro не вийде і вони не працюватимуть разом, але хочу сказати, що чудово вживається з антивірусом Avira.

Позбувшись антивірусу, на цьому етапі інсталяції Outpost Firewall Pro побачимо, що майстер пропонує нам на вибір звичайну та вибіркову установку. Виберемо звичайну, її вистачить для захисту від найнебезпечніших способів проникнення в комп'ютер шкідливого ПЗ. Втім, будь-які з встановлених параметрівнадалі можна буде змінити налаштування програми.

Програма встановиться.

І попросить перезавантажити комп'ютер.

Після перезавантаження комп'ютера побачимо значок програми в системному треї і подвійний клік по ньому відкриє вікно програми. Тут будуть представлені основні відомості – працюючі компоненти захисту, час останнього оновленняскільки днів можна використовувати безкоштовну пробну версіюі т.п.

Роботу програми на повну ви відчуєте тільки після запуску встановлених на комп'ютері програм. Практично все сторонні програми Outpost Firewall Pro буде параноїдально розпізнавати як підозрілі і на їх запуск проситиме від вас дозвіл. Добре, що дозволяти запуск програм потрібно буде лише один раз для кожної. Надалі Outpost Firewall Pro дозвіл для кожної з них запам'ятає як правило для виконання. Це так званий режим автонавчання програми – вона вчиться у вас довіряти тим чи іншим програмам, які ви запускаєте на комп'ютері.

Краще перечепити, ніж недомогти - напевно саме так думали розробники Outpost Firewall Pro, оскільки фаєрвол зафіксує навіть вашу спробу перейти в повноекранний режимроботи програми та запитає, чи хочете ви бути захищені в рамках повноекранної роботи софту.

Огляд окремого функціоналу

Подивимося, що за функціонал представлений у Outpost Firewall Pro.

У вкладці «Брандмауер» відображаються дані активних процесів – кількість відкритих з'єднань, а також обсяг отриманих та відправлених даних.

Подвійний клік по активному процесу відкриє віконце, де можна гнучкіше налаштувати поведінку фаєрвола по відношенню до цього процесу.

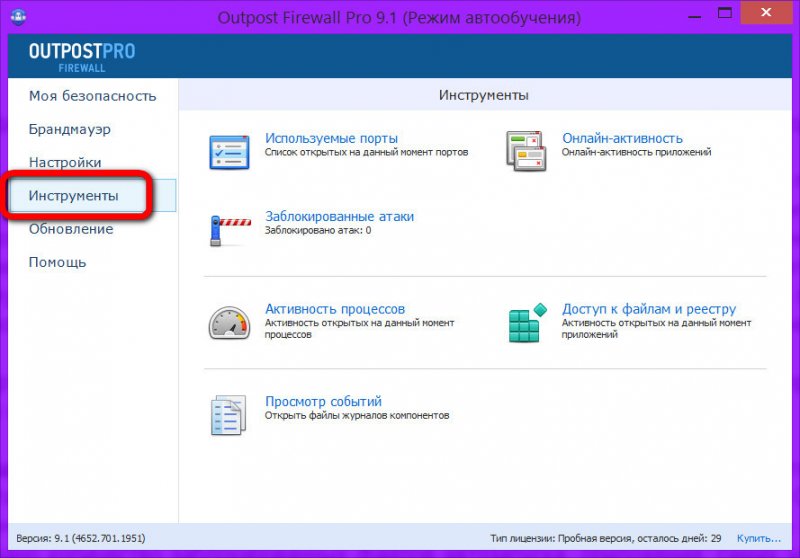

У вкладці «Інструменти» можна переглянути відомості щодо заблокованих атак, про задіяні порти, про працюючі програми, які використовують інтернет-підключення тощо.

У вкладці «Оновлення» можна вручну запустити, відповідно, оновлення програми, якщо це потрібно.

Довідка про те, як працювати з програмою, та опція для вирішення питання з ліцензією знаходяться у вкладці «Допомога». Також тут можна перейти за посиланням на офіційний сайт програми, де подано інформацію про створення завантажувального диска(Live Disk) з програмним забезпеченнямвід компанії-розробника Agnitum.

Налаштування Outpost Firewall Pro розглянемо на прикладі завдання параметрів посилення захисту комп'ютера.

Установки Outpost Firewall Pro

Перейдіть у вкладку програми «Налаштування» та натисніть посилання «Додаткові налаштування».

Відкриється вікно з розширеними параметрами Outpost Firewall Pro. Почнемо із самого початку – з розділу «Загальні».

У розділі "Конфігурація" ви можете захистити Outpost Firewall Pro від відключення хакерами та мережевими хробаками паролем.

Якщо ви не бажаєте надавати розробнику інформацію про те, які програми ви використовуєте і які загрози на вашому комп'ютері були виявлені, ви можете відмовитися від цієї попередньо встановленої опції в підрозділі «ImproveNet». Також тут можна відмовитись від відправки розробнику підозрілих файлів або налаштувати автоматичне відправленняЯкщо ви не хочете, щоб Outpost Firewall Pro постійно вас смикала і запитувала про це.

У підрозділі «Захист системи та ПЗ» захист системи та програм активовано за замовчуванням, тому відразу перейдемо до підрозділу «Захист папок та файлів». Тут, відповідно, можна виставити опцію захисту тих файлів та папок, якими ви особливо цінуєте. До цих папок буде заборонено доступ іншим користувачам комп'ютера та, природно, шкідливого програмного забезпечення.

У підрозділі «Захист змінних пристроїв» Ви можете, навпаки, усунути блокування запуску додатків, якщо, наприклад, ви часто запускаєте програми та ігри зі знімних носіїв – флешки або зовнішнього HDD.

На жаль, не кожен антивірус сумісний із роботою Outpost Firewall Pro. Правда, наявність такого окремим програмним продуктом- скоріше данина звичці, яка вироблялася у людей роками. Функціонал проактивного захисту та гнучкі налаштування Outpost Firewall Pro дозволять забезпечити комп'ютеру імунітет від загроз із мережі. Загрози попереджатимуться, а чи не постійно вишукуватися і лікуватися антивірусами. Сканування системи періодично проводити можна за допомогою безкоштовних антивірусних утиліт- Наприклад, або

Втім, робити це утилітами іншого антивірусного продукту, що лікують, рекомендується і при інстальованому в систему антивірусі - так, для більшої пильності.

При такому розкладі власники малопотужних комп'ютерів напевно відчують потенціал вивільнених системних ресурсів, адже антивірус їх не пожиратиме.

Давно хотів розмістити цю відому програму, яка відповідає за безпеку вашого комп'ютера. Отже, перед вами професійний брандмауер, з його допомогою можна захистити систему, а значить і її користувачів шляхом застосування фільтрації як вхідного, так і вихідного мережевого трафіку, скачати Agnitum Outpost Firewallможна з нашого проекту.

Продукт чудово здатний контролювати поточне з'єднання, він також вміє виявляти підозрілі події. Якщо ви хочете повністю убезпечити себе від усього, що написано вище, то вам треба користуватися професійними продуктами, наприклад, Agnitum Outpost Firewall, про яку власне йдеться. Програма здатна використовувати багаторівневий підхід до проблем, ви отримаєте відмінний проактивний захист, вона ґрунтуватиметься на аналізі поведінки.

Хочеться відзначити зручний користувальницький інтерфейс Agnitum Outpost Firewall, є Російська підтримка, що звичайно нас користувачів має це радувати. При першому запуску буде відкритий майстер, там вам треба буде вказати деякі параметри, можна просто чекати, поки продукт сам все проаналізує і налаштує. Після Agnitum Outpost Firewall буде працювати в режимі навчання, вам треба буде самому відповідати на деякі питання програми, наприклад, безпечно те чи інше з'єднання, після будуть створені правила і в результаті брандмауер пройде підготовку успішно.

Назва випуску: Agnitum.Outpost.Firewall.Pro.9.3.4934.708.2079

Розробник: Agnitum Ltd

Ліцензія: ShareWare

Мова: Multi + Українська

Розмір: 35.26 & 42.86 MB

ОС: Windows

завантажити.

Налаштування Outpost Firewall Pro

Доступ до настройок Outpost Firewall Pro можна отримати, натиснувши однойменну кнопку. Основні пункти налаштувань співпадають із назвами в основному вікні програми (рис. 4.6).

Рис. 4.6.Вікно налаштувань Outpost Firewall Pro

Розглянемо найчастіше використовувані налаштування та ті, які можуть знадобитися на початковому етапіроботи.

В меню Загальнівибирається мова інтерфейсу, режим завантаження та роздільна здатність ігрового режиму, при якому брандмауер не турбує користувача повідомленнями. Установкою прапорців активізується технологія SmartScan та внутрішній захист брандмауера. Перейшовши до підменю Конфігурація, можна захистити налаштування паролем, зберегти та відновити конфігурацію. Розклад оновлень вказується у підпункті Оновлення. Після інсталяції оновлення перевіряються щогодини. За необхідності це можна змінити.

В меню Брандмауернастроюються режим роботи міжмережевого екрану у звичайному, фоновому та ігровому режимі. При встановленні Outpost Firewall Pro аналізує мережеві налаштування, та безпечні з його точки зору локальні мережі заносяться до підпункту Установки LAN. За промовчанням будь-який обмін даними з такими мережами дозволено. За необхідності можна змінити список довірених мереж, окремих IP-адрес та доменів. Установка прапорця Довіренийнавпаки адреси дозволить всі з'єднання; Щоб дозволити підключення до спільних файлів або каталогів NetBIOS, установіть однойменний прапорець. Модуль Детектор атак, настройки якого знаходяться у відповідному меню (рис. 4.7), додає функції, зазвичай не властиві класичним брандмауерам: виявлення та запобігання атак комп'ютера з локальної мережі та Інтернету. Модуль переглядає вхідні дані щодо наявності сигнатур відомих атак, а також аналізує спроби сканування та атаки, спрямовані на відмову в обслуговуванні (DoS – Denial of Service), та інші, у тому числі невідомі, мережеві атаки.

Рис. 4.7.Налаштування модуля Детектор атак

Порада

Якщо на комп'ютері встановлено мережева системавиявлення та відображення атак, модуль Детектор атак слід відключити, знявши відповідний прапорець.

В полі Рівень тривогиналаштовується рівень тривоги та дії модуля при виявленні атаки. За допомогою повзунка можна вибрати один із трьох рівнів тривоги: Низький, Оптимальнийі Максимальний, які відрізняються реакцією на деякі безпечні види атак. Останній забезпечує найвищий рівень захисту, однак видаватиме велику кількість попереджень. Натиснувши кнопку Налаштування, можна вказати, які види атак повинен виявляти та запобігати Outpost Firewall. На вкладці Ethernetналаштовується захист від деяких атак, характерних для Ethernet та мереж Wi-Fi. Зокрема, тут слід увімкнути ARP-фільтрацію, що дозволяє захиститися від заміни нападникам IP-адреси. В області Ethernet-атакиналаштовується реакція модуля такі атаки. На вкладці Додатковоможна відредагувати список атак, які повинен виявляти та запобігати модулю. Кожна атака має короткий опис, але відключати щось рекомендується тільки якщо ви точно знаєте, що робите. Натиснувши кнопку Вразливі порти, можна вказати всі номери портів, яким потрібно приділяти особливу увагу. Сюди можна занести номери портів, що традиційно використовуються троянцями та програмами дистанційного керуваннякомп'ютер. Установка прапорця Блокувати атакуючого на … хвилиндозволяє встановити проміжок часу, на який IP-адреса нападника вузла буде заблоковано, тобто ніхто не зможе підключитися до комп'ютера, що захищається з цієї адреси. Додатковий прапорець Блокувати підсіти атакуючогодозволяє підстрахуватися на випадок, якщо атакуючий захоче змінити IP-адресу (наприклад, при перепідключенні по модемному з'єднанню можна отримати іншу IP-адресу). Щоб отримати оповіщення під час виявлення атак, встановіть прапорці Програвати звукове сповіщення при виявленні атакі Показувати візуальне сповіщення при виявленні атак. Щоб довірені вузли не блокувалися детектором атак, їх слід зазначити у полі Винятки- всі пакети, надіслані ними, не будуть вважатися шкідливими.

Налаштування модуля Локальна безпекааналогічна описаній вище. За допомогою повзунка в залежності від характеру поточної роботи виставляється один із чотирьох рівнів безпеки – від Низький, при якому контролюються лише запити мережного доступу від змінених виконуваних файлів, до Максимальнийактивізація якого включає максимальний захист системи. Натиснувши кнопку Налаштування, можна вказати, які дії, події та компоненти має контролювати цей модуль. Користуватися цією можливістю слід лише у разі виникнення проблем або якщо ви точно знаєте, чого хочете досягти. Найчастіше зручніше користуватися повзунком Рівень безпеки. Програми, які можуть бути викликані іншими програмами, можна занести до списку Відомі програми, та налаштувати правила контролю індивідуально у списку Винятки Контролю Anti-Leak. Для цього необхідно натиснути однойменну кнопку і вказати шлях до файлу. Модуль Локальна безпекане контролюватиме їх дії та турбуватиме користувача запитами.

На вкладці Антишпигунвключаються та вимикаються модуль контролю над шпигунським програмним забезпеченням та налаштування оповіщень та виключень. Установка прапорця Перевіряти наявність шпигунського ПЗ під час запуску програмидозволить перевірку всіх запущених програмпісля старту Outpost Firewall Pro. Якщо перевірка навантажує систему, можна встановити прапорець Виконувати ці завдання з низьким пріоритетом. У підпункті Профілі та розкладналаштовуються профілі перевірок системи та завдання на автоматичну перевіркуу вказаний час. При налаштуванні профілю перевірки можна вказати, які системні об'єкти та розділи жорсткого дискаслід перевіряти, а також перевірку певних типів файлів та архівів. За допомогою списку, що розкривається Виберіть діювстановлюється стандартна дія для виявлених шкідливих об'єктів. Установка прапорця Пропускати файли, розмір яких перевищує: …дозволяє задати максимальний розмір файлів, що перевіряються. На вкладці Сканер поштиналаштовується режим перевірки вкладень у електронні листи. Якщо пошту вже перевіряє антивірусна програма, можна вимкнути таку перевірку, встановивши прапорець Вимкнути фільтр вкладень. Інші пункти дозволяють перейменовувати вкладення із зазначеними розширеннями або поміщати їх у карантин.

Вкладка Веб-контрольмістить налаштування однойменного модуля. За допомогою повзунка вибирається рівень веб-контролю. На найнижчому Полегшенийблокується лише реклама за ключовими словами, інтерактивні елементи дозволяються. Незважаючи на те, що спочатку інтерактивні елементи розроблялися з метою спростити взаємодію користувачів, вони можуть використовуватися хакерами. При встановленні рівня Оптимальнийблокується деякі небезпечні інтерактивні елементи. Натиснувши кнопку Налаштування, ви можете вказати, які елементи блокувати або дозволяти: сценарії ActiveX і Visual Basic, програми та сценарії Java, Cookies, спливаючі вікна, зовнішні інтерактивні елементи, приховані кадри, анімацію та реферери.

Як і інші інформаційні джерела, багато інтернет-ресурсів існують завдяки рекламі. Деякі сайти зловживають банерами, що є зображеннями різного розміру, що призводить до уповільнення завантаження. Крім того, користувач із помегабайтною оплатою втрачає цінний трафік. Відключення відображення малюнків вирішує проблему лише частково.

Примітка

Прийнято вважати, що банери уповільнюють завантаження через розмір, який іноді перевищує розмір самої інформації, через яку користувач завантажив ресурс. Це ще не все: банери завантажуються за допомогою сценаріїв, що генерують адресу динамічно, але найчастіше з інших сайтів, тому в деяких випадках користувач змушений чекати, доки буде знайдено сайт і визначено інформацію, яку потім побачить.

При встановленні повзунка на рівень Максимальнийрекламу можна блокувати за розміром. Однак активний вміст сьогодні використовується на багатьох ресурсах і без його активізації неможлива повноцінна робота. Такі сайти можна занести на вкладку Винятки. На вкладці Особисті данінастроюється блокування передачі особистих даних, наприклад, спроба передачі номера кредитної картки. Встановлюючи різні параметри, можна автоматично замінювати персональну інформаціюзірочками або блокувати передачу таких пакетів. Однак, якщо ви працюєте з інтернет-магазинами та іншими ресурсами, що потребують такої інформації, занесіть їх у меню Винятки. Повністю блокувати відомі шкідливі сайти та налаштувати блокування реклами за ключовими словами можна у підпункті Реклама та сайти. На вкладці За ключовими словамиви можете вказати список ключових слів, при збігу з якими у HTML-тегах IMG SRC=і A HREF=їх завантаження буде блоковано. Натиснувши кнопку Завантажитиабо Зберегти, можна завантажити список, отриманий з іншого комп'ютера, або зберегти список для подальшого використання в інших системах. Вкладка По розмірумістить список розмірів малюнків, при збігу з якими у HTML-тегу Aмалюнок буде блоковано. Щоб додати розмір банера, якого немає у списку, слід ввести дані в поля. Ширинаі Висотата натиснути кнопку Додати.

Цей текст є ознайомлювальним фрагментом.