โกลอฟนา

หน้าต่าง

มีหลายวิธีในการบรรลุผลลัพธ์ที่ดีที่สุดเท่าที่จะเป็นไปได้

สามารถทำได้จนถึงพื้นที่ IB

บางครั้งเพื่อที่จะไปถึงจุดนั้น คุณสามารถเห่า เจาะรู คลายตัว หรือฟังสิ่งที่กำลังส่งสัญญาณ |

นอกจากนี้ตัวเลือกที่เหลือมักเป็นตัวเลือกที่เหมาะสมที่สุด

- วันนี้เราจะพูดถึงเครื่องมือที่จะช่วยให้เรารวบรวมข้อมูลอันมีค่าจากการรับส่งข้อมูลที่เสี่ยงต่อการโจมตี MITM

- MITMf

- เกือบจะมาจากหนึ่งในผู้สมัครที่ดีที่สุด

- นี่เป็นกรอบการทำงานทั้งหมดสำหรับการโจมตีแบบแทรกกลางและการโจมตีโดยใช้ sergio-proxy

- เมื่อไม่นานมานี้ ฉันเดินเข้าไปในโกดัง Kali Linux

- สำหรับการติดตั้งด้วยตนเอง สิ่งที่คุณต้องทำคือโคลนพื้นที่เก็บข้อมูลและป้อนคำสั่งสองสามคำสั่ง:

- # setup.sh # pip ติดตั้ง -r ข้อกำหนด txt # pip ติดตั้ง -r ข้อกำหนด txtมีสถาปัตยกรรมที่ขยายเกินขอบเขตของปลั๊กอิน

- ในบรรดาสิ่งหลัก ๆ คุณสามารถดูสิ่งต่อไปนี้:

- การปลอมแปลง - อนุญาตให้คุณเปลี่ยนเส้นทางการรับส่งข้อมูลสำหรับการปลอมแปลง ARP/DHCP เพิ่มเติม การเปลี่ยนเส้นทาง ICMP และแก้ไขการสืบค้น DNS

Sniffer - ปลั๊กอินนี้รองรับการทดสอบการเข้าสู่ระบบสำหรับโปรโตคอลต่างๆ

BeEFAutorun – อนุญาตให้คุณเปิดโมดูล BeEF โดยอัตโนมัติ ขึ้นอยู่กับประเภทของระบบปฏิบัติการและเบราว์เซอร์ไคลเอนต์

อีกหนึ่งยูทิลิตี้ที่มีประโยชน์

อย่างไรก็ตาม เมื่อเปรียบเทียบกับตราสารอื่นๆ ทั้งหมดที่ได้รับการพิจารณาในปัจจุบัน มีความเชี่ยวชาญสูง ดังที่ผู้เขียนโครงการกล่าวไว้เอง แนวคิดในการสร้างยูทิลิตี้ดังกล่าวได้รับแรงบันดาลใจจากข้อเท็จจริงที่ว่าในช่วงเวลาของการทดสอบการเจาะข้อมูล ข้อมูลที่สำคัญที่สุดถูกเผยแพร่บนเซิร์ฟเวอร์ Linux/UNIX ซึ่งผู้ดูแลระบบเชื่อมต่อผ่าน SSH/Telnet/rlogin .ยิ่งไปกว่านั้น การปฏิเสธการเข้าถึงเครื่องของผู้ดูแลระบบยังง่ายกว่ามาก แม้แต่เซิร์ฟเวอร์เป้าหมายก็ตาม

เมื่อเจาะเข้าไปในเครื่องของผู้ดูแลระบบแล้ว คุณสามารถแปลงใหม่ได้เฉพาะในขณะที่ PuTTY กำลังทำงานอยู่ และนอกจากนี้ เครื่องมือนี้ยังช่วยให้คุณกลับไปหาผู้โจมตีได้อีกด้วย ยูทิลิตี้นี้ช่วยให้คุณไม่เพียง แต่ลบ "การซิงโครไนซ์" ระหว่างผู้ดูแลระบบและเท่านั้นโดยเซิร์ฟเวอร์ระยะไกล (รวมถึงรหัสผ่าน) รวมถึงเชื่อมต่อคำสั่งเชลล์เพิ่มเติมภายในเซสชันนี้ยิ่งกว่านั้น Koristuvach (ผู้ดูแลระบบ) ทุกอย่างจะชัดเจนอย่างแน่นอน หากต้องการทราบรายละเอียดด้านเทคนิค เช่น วิธีการใช้งานกระบวนการ PuTTY ฉันขอแนะนำให้คุณทำความคุ้นเคยกับการนำเสนอของผู้เขียนนี่คือยูทิลิตี้เก่าที่เกิดมาจากความต่อรองทั้งหมด

มีไว้สำหรับการโคลนด้วยวิธีขโมยคุกกี้นี้

หากต้องการจี้เซสชั่น คุณต้องมีทักษะพื้นฐานในการระบุโฮสต์ (ทุกครั้งที่คุณเชื่อมต่อกับโฮสต์ที่ปลดล็อค เส้นดาร์ก หรือ habu) ที่ทำให้เกิดพิษ ARP |

ปัญหาหนึ่ง - วันนี้ นอกเหนือจากข้อเท็จจริงที่ว่ามันเป็นเวรเป็นกรรมหรืออาจเป็นทุกอย่าง

ก่อนที่จะทำการโจมตี MITM ProzyFuzz ไม่มีค่าใช้จ่ายหนึ่งร้อยดอลลาร์

ตามที่คุณสามารถเดาได้จากชื่อ เครื่องมือนี้มีไว้สำหรับการวางขั้นตอน

สามารถปรับให้ทำเฟสได้เพียงด้านเดียวเท่านั้น |

คุณจะพร้อมให้ความช่วยเหลือหากคุณต้องการตรวจสอบชั้นขอบเขต (หรือโปรโตคอล) และพัฒนา PoC อย่างรวดเร็ว

- ก้น Vikoristan:

- Python พร็อกซีฟัซ -l

- -ร

- -พี

หลาม proxyfuzz -l

รายการตัวเลือกประกอบด้วย:

- w - กำหนดจำนวนแบบสอบถามที่ส่งก่อนเริ่มการฟัซซี่

- c - คลุมเครือลูกค้า (มิฉะนั้นฝ่ายที่กระทำผิด);

- s - โปรดปรานเซิร์ฟเวอร์ (หรือทำให้ทั้งสองฝ่ายขุ่นเคือง);

คุณ - โปรโตคอล UDP (มิฉะนั้นจะใช้ TCP) คนกลางยูทิลิตี้สำหรับการโจมตี MITM บนโปรโตคอลต่างๆ ถูกนำเสนอในการประชุม DEF CON

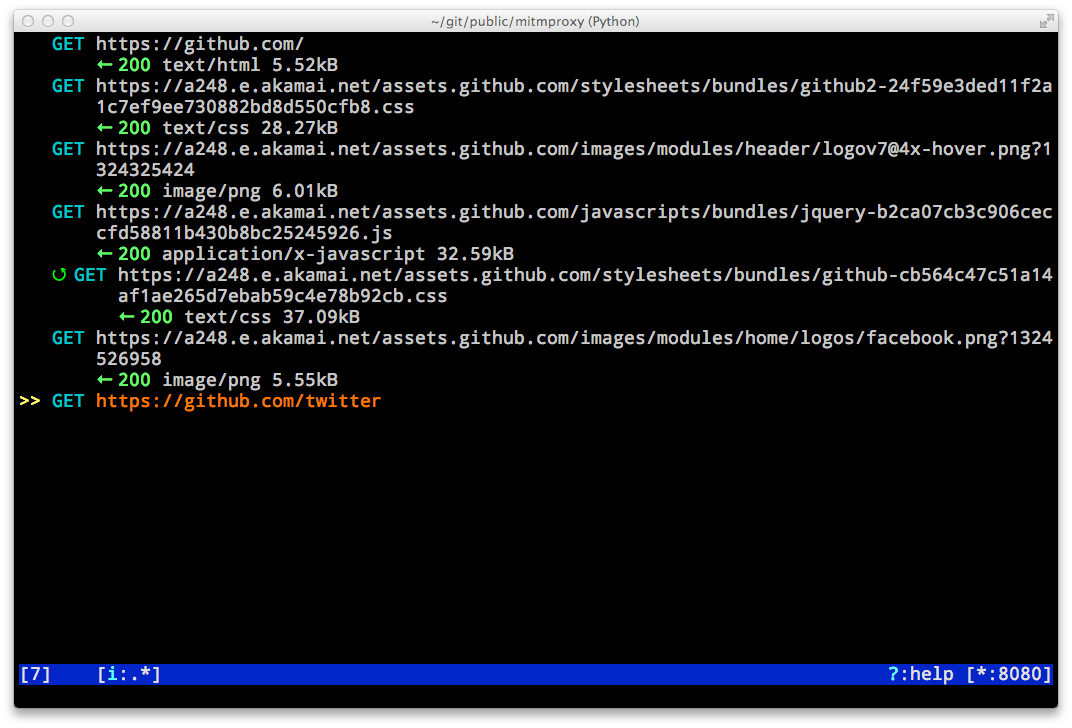

ยูทิลิตี้คอนโซลที่ให้คุณตรวจสอบและแก้ไขการรับส่งข้อมูล HTTP ในโหมดโต้ตอบ

สำหรับผู้เริ่มต้นดังกล่าว ยูทิลิตี้ vikory ไม่เพียงแต่ใช้โดยเพนเทสเตอร์/แฮกเกอร์เท่านั้น แต่ยังใช้โดยนักพัฒนาพื้นฐานที่ทำงาน เช่น พัฒนาส่วนเสริมบนเว็บด้วย

ด้วยความช่วยเหลือนี้ คุณสามารถรับข้อมูลรายงานเกี่ยวกับผู้ที่ถูกขอให้รันโปรแกรมและประเภทของเอาต์พุตที่ได้รับ

นอกจากนี้ mitmproxy ยังสามารถช่วยให้คุณเข้าใจลักษณะเฉพาะของการทำงานของ REST API บางตัวได้ โดยเฉพาะเอกสารประกอบที่ไม่ดี

การติดตั้งนั้นง่ายมาก:

$ sudo aptitude ติดตั้ง mitmproxy

โปรดทราบว่า mitmproxy ช่วยให้คุณสามารถสกัดกั้นการรับส่งข้อมูล HTTPS ที่โอเวอร์ฮอปได้โดยการมอบใบรับรองที่ลงนามเองให้กับลูกค้า

ตัวอย่างที่ดีของวิธีการแก้ไขการจราจรติดขัดและแก้ไขการจราจร

ดมกลิ่น

ยูทิลิตี้นี้เป็นหนึ่งในยูทิลิตี้แรก ๆ ที่อาจอยู่ในใจอย่างที่คุณจะรู้สึก

"การโจมตีของเอ็มไอทีเอ็ม"

เครื่องมือนี้เก่าแล้ว แต่ยังคงได้รับการอัปเดตอย่างต่อเนื่อง ดังนั้นคุณอดไม่ได้ที่จะเงียบไป

ไม่มีเหตุผลในการรายงานเกี่ยวกับความสามารถของเขา เป็นเวลาสิบสี่ปีในชีวิตเขาถูกเปิดเผยมากกว่าหนึ่งครั้งในระยะขอบ ก้นเพลาที่ kerivnitstva บน kshtaltskogo:หรือคำแนะนำจากเว็บไซต์ของเรา: ที่จุดจอด..เหมือนเมื่อก่อน เราไม่ได้ดูยูทิลิตี้ทั้งหมด แต่ดูเฉพาะยูทิลิตี้ที่ได้รับความนิยมสูงสุดเท่านั้น และยังมีโครงการขนาดเล็กสองสามโครงการที่เราอาจพูดถึงเช่นกัน

ตามความเป็นจริง มีเครื่องมือไม่กี่อย่างสำหรับโจมตี MITM และซึ่งไม่ได้เกิดขึ้นบ่อยนัก เครื่องมือเจ๋งๆ ตัวหนึ่งก็ถูกนำมาใช้กับ Windows

ไม่มีอะไรจะพูดเกี่ยวกับระบบ nix - มีเพียงความหลากหลายเท่านั้น

Man In The Middle (MITM) แปลว่า “ชายที่อยู่ตรงกลาง”

คำนี้หมายถึงการโจมตีแบบป้องกันความเสี่ยง หากผู้โจมตีอยู่ระหว่างเซิร์ฟเวอร์อินเทอร์เน็ตและโปรแกรมที่เปิดใช้งาน ไม่ได้อยู่ในความรู้สึกทางกายภาพในตอนแรก แต่ด้วยความช่วยเหลือของซอฟต์แวร์พิเศษดูเหมือนว่าจะเป็นอุปกรณ์เสริมอันมีค่าที่ถูกสอบถาม (อาจเป็นเว็บไซต์หรือบริการอินเทอร์เน็ต) และทำงานในลักษณะที่รบกวนการทำงานปกติและการแลกเปลี่ยนข้อมูล

วิธีการโจมตีคือข้อมูลส่วนบุคคลของลูกค้า เช่น ข้อมูลเข้าสู่ระบบคลาวด์สำหรับระบบต่างๆ รายละเอียดธนาคารและหมายเลขบัตร ข้อมูลส่วนบุคคล และข้อมูลที่เป็นความลับอื่นๆ

ธุรกรรมส่วนใหญ่ได้รับการสนับสนุนโดยโปรแกรมทางการเงิน (ลูกค้าธนาคาร ธนาคารออนไลน์ บริการชำระเงินและการโอนเงิน) บริการของบริษัท SaaS เว็บไซต์ พาณิชย์อิเล็กทรอนิกส์(ร้านค้าออนไลน์) และไซต์อื่น ๆ ที่ต้องได้รับอนุญาตเพื่อเข้าสู่ระบบ

ข้อมูลที่นักต้มตุ๋นเอาไปสามารถถูกขโมยได้หลายวิธี รวมถึงการโอนเงินเพนนีอย่างผิดกฎหมาย การเปลี่ยนแปลงบันทึกทางธุรกิจ การขโมยรายการพิเศษ การซื้อเพื่อเงินของผู้อื่น การประนีประนอม และการแบล็กเมล์

นอกจากนี้ หลังจากการขโมยข้อมูลคลาวด์และระบบที่ชั่วร้าย ผู้กระทำความผิดก็สามารถติดตั้งได้

มาตรการขององค์กร

ซอฟต์แวร์ที่มีประโยชน์สำหรับจัดการการโจรกรรมทรัพย์สินทางปัญญา (สิทธิบัตร โครงการ ฐานข้อมูล) และบำรุงรักษาระบบที่ประหยัดสำหรับการรวบรวมข้อมูลที่สำคัญ

การโจมตี MITM สามารถเปรียบเทียบได้กับเครื่องอ่านแผ่นงาน เมื่อในเวลาส่งจดหมายของคุณ มันจะเปิดแผ่นงาน เขียนใหม่แทนที่จะเขียนเพื่อวัตถุประสงค์พิเศษ หรือเขียนโดยมีรายละเอียดลายมือ เพิ่มของตัวเอง และ แล้วปิดผนึกซอง และส่งให้ผู้รับเหมือนไม่มีอะไรเกิดขึ้น

ยิ่งไปกว่านั้น หากคุณได้เข้ารหัสข้อความในชีต และคุณต้องการให้รหัสสำหรับการถอดรหัสแก่ผู้รับโดยเฉพาะ ผู้ถือชีตจะแนะนำตัวเองว่าเป็นผู้รับในลักษณะที่คุณไม่ได้ทำเครื่องหมายการเปลี่ยนแปลง

อีกวิธีหนึ่งคือการล่าสัตว์ซ้ำซึ่งสามารถใช้ร่วมกับตัวเลือกใดตัวเลือกหนึ่งต่อไปนี้:

การปลอมแปลง IP- ที่อยู่ IP ของ Podmina และใส่ส่วนหัวของแพ็กเก็ตตามที่อยู่ของผู้โจมตี

เป็นผลให้แทนที่จะไปที่ URL ผู้หลอกลวงไปที่เว็บไซต์ของผู้หลอกลวงการปลอมแปลง ARP

– แทนที่ที่อยู่ MAC ของโฮสต์ด้วยที่อยู่ของผู้โจมตีในตาราง ARP ของเหยื่อเป็นผลให้ข้อมูลที่ผู้โจมตีส่งไปยังที่อยู่ IP ของโหนดที่ไม่ต้องการจะถูกส่งไปยังที่อยู่ของผู้โจมตี การปลอมแปลง DNSการติดเชื้อ แคช DNSข้อมูลเชิงลึก

เซิร์ฟเวอร์ DNS

และแทนที่บันทึกประเภทที่อยู่ของเว็บไซต์

เป็นผลให้ผู้โจมตีถูกบังคับให้ปฏิเสธการเข้าถึงไซต์ที่เขาขอ แต่เปลี่ยนเซิร์ฟเวอร์ DNS เป็นที่อยู่ของไซต์ของผู้โจมตีแทน

การถอดรหัสเมื่อล้นแล้ว การรับส่งข้อมูล SSL แบบสองทางจะถูกถอดรหัส และจะต้องดำเนินการในลักษณะที่ทรัพยากรที่เข้าถึงและเข้าถึงไม่ได้ถูกทำเครื่องหมายว่าถูกส่งมอบแล้ว

และอธิบายได้หลายวิธี:การปลอมแปลง HTTPS

– เบราว์เซอร์ของเหยื่อได้รับใบรับรองปลอมในขณะที่สร้างการเชื่อมต่อกับไซต์โดยใช้โปรโตคอล HTTPSใบรับรองนี้มีลายเซ็นดิจิทัลของโปรแกรมที่ถูกบุกรุก ซึ่งเบราว์เซอร์ยอมรับการเชื่อมต่อกับผู้โจมตีว่าเชื่อถือได้ เมื่อสร้างการเชื่อมต่อดังกล่าวแล้ว ผู้โจมตีจะปฏิเสธการเข้าถึงข้อมูลใดๆ ที่เหยื่อป้อน โดยข้อมูลแรกจะถูกส่งเพิ่มเติม SSL สัตว์ร้าย

(เบราว์เซอร์ใช้ประโยชน์จาก SSL/TLS) – โจมตีโดยใช้ช่องโหว่ SSL ใน TLS เวอร์ชัน 1.0 และ 1.2คอมพิวเตอร์ของเหยื่อติดจาวาสคริปต์ที่เป็นอันตราย ซึ่งจะข้ามคุกกี้ที่เข้ารหัสซึ่งเข้าถึงได้โดยเว็บแอปพลิเคชัน

สิ่งนี้จะประนีประนอมโหมดการเข้ารหัสของ "บล็อกข้อความไซเฟอร์แบบผูกมัด" ในลักษณะที่ผู้โจมตีนำคุกกี้ที่ถอดรหัสและคีย์การรับรองความถูกต้องออกไป

การแย่งชิง SSL

– ถ่ายโอนคีย์การรับรองความถูกต้องโดยละเอียดของโปรแกรมคอมพิวเตอร์ในขณะนี้ไปยังเซสชัน TCP

- เชื่อมต่อกับจุด Wi-Fi โดยไม่สูญเสียการป้องกันด้วยรหัสผ่าน ปิดฟังก์ชั่นการเชื่อมต่ออัตโนมัติ

- ไปยังจุดเข้าใช้งานที่บ้านของคุณ - ผู้โจมตีสามารถปลอมแปลง Wi-Fi ของเขาว่าถูกต้องตามกฎหมาย

- เปลี่ยนกลับเป็นการแจ้งเตือนของเบราว์เซอร์เกี่ยวกับการเปลี่ยนไปใช้เว็บไซต์ที่ไม่ได้รับการป้องกัน

- ข้อมูลดังกล่าวอาจบ่งบอกถึงการเปลี่ยนไปยังไซต์ย่อยของไซต์ที่เป็นอันตรายหรือปัญหาเกี่ยวกับการปกป้องไซต์ที่ถูกต้องตามกฎหมาย สิ้นสุดเซสชันหุ่นยนต์ด้วยโปรแกรม (ออกจากระบบ) เพื่อไม่ให้ได้รับชัยชนะอย่าวิโคริสท์

- มาตรการที่เข้าถึงได้อย่างลับๆ

(ร้านกาแฟ สวนสาธารณะ โรงแรม และอื่นๆ) สำหรับการทำธุรกรรมที่เป็นความลับ (รายชื่อธุรกิจ ธุรกรรมทางการเงิน การซื้อในร้านค้าออนไลน์ ฯลฯ)

ใช้ซอฟต์แวร์ป้องกันไวรัสบนคอมพิวเตอร์หรือแล็ปท็อปของคุณพร้อมฐานข้อมูลที่ทันสมัยเพื่อช่วยคุณป้องกันตนเองจากการถูกโจมตีโดยใช้ซอฟต์แวร์ที่ไม่มีประสิทธิภาพ

นักพัฒนาโปรแกรมเสริมบนเว็บและไซต์มีความผิดในการละเมิดโปรโตคอล TLS และ HTTPS ที่ถูกขโมย ซึ่งทำให้การโจมตีด้วยการปลอมแปลงมีความซับซ้อนอย่างมากโดยการเข้ารหัสข้อมูลที่ถูกส่ง

เครือข่ายของพวกเขายังเลี่ยงการรับส่งข้อมูลที่หนาแน่นด้วยการลบพารามิเตอร์การอนุญาตและคีย์การเข้าถึง แนวทางปฏิบัติที่ดีคือการปกป้อง TLS และ HTTPS ไม่เพียงแต่จากด้านการอนุญาตเท่านั้น แต่ยังรวมถึงจากส่วนของไซต์ด้วยสิ่งนี้จะเปลี่ยนโอกาสของผู้โจมตีในการขโมยคุกกี้ของลูกค้าในขณะที่ไวน์ถูกย้ายไปยังเพจที่ไม่มีการป้องกันหลังจากผ่านการอนุญาต

การป้องกันจากการโจมตี MITM – นี่คือความน่าเชื่อถือของผู้ดำเนินการสื่อสาร สำหรับผู้บริโภค สิ่งที่สำคัญที่สุดคือไม่ต้องเสียเงิน ตรวจสอบวิธีการเข้าถึงอินเทอร์เน็ต และเลือกไซต์ที่เข้ารหัส HTTPS เมื่อถ่ายโอนข้อมูลส่วนบุคคลผู้ดำเนินการสื่อสารสามารถใช้ระบบ Deep Packet Inspection (DPI) เพื่อตรวจจับความผิดปกติในการส่งข้อมูลและป้องกันการโจมตีด้วยการปลอมแปลง หน่วยงานของรัฐกำลังวางแผนที่จะเปิดการโจมตี MITM เพื่อปกป้องพลเมือง และไม่ก่อให้เกิดอันตราย เพื่อแทนที่พวกเขาด้วยผู้กระทำความผิด(เช่น ภาพถ่าย วิดีโอ และเอกสารที่มีขนาดสูงสุด 1 GB)

เอกสารนี้มีจุดมุ่งหมายเพื่อชี้แจงรายละเอียดเกี่ยวกับระบบของเราและดูองค์ประกอบที่สำคัญที่ต้องทำความเข้าใจเมื่อมองแวบแรก เอกสารรายละเอียดของโปรโตคอลมีอยู่ในหน้านี้.

หากคุณมีอาหาร - เขียนถึงทวิตเตอร์

- บันทึก:

- ข้อมูลสกินที่เข้ารหัสผ่าน MTProto จะมีข้อมูลดังกล่าวที่จะได้รับการตรวจสอบระหว่างการถอดรหัสเสมอเพื่อสร้างระบบที่เชื่อถือได้สำหรับปัญหาต่อไปนี้:

ตัวระบุเซสชัน – รหัสเซสชัน;การฉลองวันเกิด – ความยาวของข้อความ หมายเหตุ 2:ดูความคิดเห็นเพิ่มเติม shodo vikoristannya นั่น

แก้ไขแล้ว

แผนงาน

ทำไมคุณไม่ vikorist X [ตัวเลือกของคุณ]

ในระหว่างนี้ เนื่องจากมีหลายวิธีในการบรรลุเป้าหมายการเข้ารหัสลับเดียวกัน ไม่ต้องสงสัยเลยว่าโซลูชันของเรามีทั้งความน่าเชื่อถือและความสำเร็จสำหรับงานอื่น ๆ ของเรา นั่นคือความเหนือกว่าผู้ส่งสารที่ไม่มีการป้องกัน เรากำลังมองหาความเร็วในการจัดส่งและความเสถียร เหตุใดคุณจึงต้องอาศัยอัลกอริทึมการเข้ารหัสแบบคลาสสิกเราเคารพความเข้าใจที่ดีขึ้นของอัลกอริธึมที่รู้จักกันดีซึ่งสร้างขึ้นในสมัยนั้น กำลังการผลิตและความตึงเครียดของทั้งคู่ก็เกิดขึ้นน้อยมาก

อัลกอริธึมเหล่านี้อาจส่งผลกระทบอย่างมีนัยสำคัญต่อการพัฒนาสารเติมแต่งในปัจจุบัน

อุปกรณ์เคลื่อนที่ โดยเกรงว่าผู้เขียนจะละเว้นข้อบกพร่องดังกล่าว จุดอ่อนของอัลกอริทึมดังกล่าวยังเป็นที่รู้จักและถูกผู้กระทำความผิดใช้มานานหลายทศวรรษ.

เราเชื่อว่าอัลกอริธึมสำหรับการใช้งานดังกล่าวทำให้มั่นใจได้ว่าตามที่เราเคารพ อัลกอริธึมสามารถนำการโจมตีไปสู่ความล้มเหลวได้

Tim ไม่น้อยไปกว่านั้น เรายินดีที่จะทำความคุ้นเคยกับหลักฐานของการพลิกฟื้น (ตอนดังกล่าวไม่เคยเกิดขึ้นมาก่อน) เพื่อที่จะปรับปรุงระบบของเราต่อไป

ฉันเป็นผู้เชี่ยวชาญด้านความปลอดภัย และฉันเคารพว่าโปรโตคอลของคุณไม่ปลอดภัย

คุณสามารถเข้าร่วมการแข่งขันของเราได้: Pavlo Durov บริจาคเงิน 200,000 ดอลลาร์เป็น Bitcoin ให้กับคนแรกที่แฮ็ก MTProto

การโจมตีที่สำคัญซึ่งอิงตามข้อความเข้ารหัสที่เลือกแบบปรับเปลี่ยนได้คือประเภทของการโจมตีในการวิเคราะห์การเข้ารหัส ซึ่งหมายความว่านักวิเคราะห์การเข้ารหัสสามารถเลือกข้อความเข้ารหัสและแยกข้อความไซเฟอร์ที่เกี่ยวข้องได้ MTProto ใช้ AES ในโหมด IGE ซึ่งมีความปลอดภัยจากการโจมตีดังกล่าวเห็นได้ชัดว่า IGE ไม่ได้รับการปกป้องจากการโจมตีแบบบล็อคไวด์ แต่ MTProto จะแก้ไขในลักษณะที่อธิบายไว้ด้านล่าง

- การรับรู้เรื่องผิวหนัง

- เปิดข้อความ

- ซึ่งอาจเข้ารหัสได้ รวมถึงข้อมูลต่อไปนี้ที่ได้รับการตรวจสอบระหว่างการถอดรหัส:

เกลือเซิร์ฟเวอร์ (64 บิต);

หมายเลขลำดับข้อความ

ชั่วโมงที่แจ้ง – เวลา

นอกจากนี้ ในการแทนที่ข้อความที่ซ่อนอยู่ คุณจะต้องเลือกคีย์ AES ที่ถูกต้องและเวกเตอร์การเริ่มต้นที่อยู่ใต้ auth_key

สิ่งนี้ทำให้ MTProto ต้านทานการโจมตีโดยอิงตามข้อความเปิดที่เลือกแบบปรับเปลี่ยนได้

การโจมตีตามไซเฟอร์เท็กซ์ที่เลือก

ดังนั้น การโจมตีตามไซเฟอร์เท็กซ์ที่เลือกจึงเป็นการโจมตีด้วยการเข้ารหัสซึ่งนักเข้ารหัสจะรวบรวมข้อมูลเกี่ยวกับไซเฟอร์โดยการเลือกไซเฟอร์เท็กซ์และรับการถอดรหัสโดยใช้คีย์ที่ไม่รู้จัก ด้วยการโจมตีดังกล่าว ผู้โจมตีสามารถป้อนไซเฟอร์เท็กซ์ที่รู้จักหนึ่งหรือหลายตัวเข้าสู่ระบบและลบข้อความที่เคลียร์แล้วด้วยข้อมูลนี้ ผู้โจมตีสามารถลองต่ออายุคีย์ที่ใช้สำหรับการถอดรหัสได้ ด้วย MTProto เมื่อแต่ละข้อความถูกถอดรหัส มันจะตรวจสอบความถูกต้องของ msg_key ถึง SHA-1 ของข้อมูลที่ถอดรหัสข้อความที่ชัดเจน (ข้อมูลที่ถอดรหัส) ยังมีข้อมูลเกี่ยวกับวันที่แจ้งเตือน หมายเลขซีเรียล และเกลือของเซิร์ฟเวอร์ สิ่งนี้ขึ้นอยู่กับการโจมตีตามไซเฟอร์เท็กซ์ที่เลือกเชื่อถือเซิร์ฟเวอร์ นอกจากนี้ รหัสลับยังได้รับการอัพเดตอีกด้วย

ปุ่มต่างๆ จะแสดงตามที่แสดง

เมื่อมองเห็นคีย์แล้ว ผู้เล่นสามารถสลับเพื่อไม่ให้การโจมตี "คนตรงกลาง" ได้รับผลกระทบ

การเข้ารหัส

คุณเป็น vikorist สำหรับ IGE หรือไม่?

เขาชั่วร้าย!

ดังนั้นเราจึงใช้ IGE แต่ในการใช้งานของเราทุกอย่างสมบูรณ์แบบ

ความจริงที่ว่าเราไม่ vikorista IGE ร่วมกับองค์ประกอบอื่น ๆ ของระบบของเรา เช่นเดียวกับ MAC จะป้องกันไม่ให้ IGE ที่ชั่วร้ายโง่เขลา

IGE ซึ่งเป็นส่วนขยายของโหมด Ciphertext Block Chaining (CBC) มีความอ่อนไหวต่อการโจมตีแบบปรับเปลี่ยนตามบล็อก

อย่างไรก็ตาม การโจมตีแบบปรับเปลี่ยนได้เป็นเพียงภัยคุกคามหากคีย์เดียวกันปรากฏในรายงานหลายฉบับ (ไม่เป็นเช่นนั้น)

ตามทฤษฎีแล้ว การโจมตีแบบอะแดปทีฟเป็นไปไม่ได้ใน MTProto เนื่องจากในการถอดรหัสข้อมูล จะต้องพิมพ์คีย์ที่เหลือก่อน ตราบใดที่คีย์ข้อมูลถูกเก็บไว้ที่เดิม

สำหรับการโจมตี CPA ที่ไม่สามารถปรับเปลี่ยนได้ การโจรกรรม IGE ก็รวมการโจมตีเหล่านั้น เช่นเดียวกับ CBC ด้วย

สถานการณ์หมายความว่าอย่างไรเมื่อแหล่งโจมตีถูกอ่านและแก้ไขตามความประสงค์ของข้อมูลที่แลกเปลี่ยนระหว่างผู้สื่อข่าว และเป็นไปไม่ได้ที่คนอื่นจะคาดเดาเกี่ยวกับการปรากฏตัวของเขาในช่อง

การโจมตี “คนตรงกลาง” (การโจมตีแบบ MitM) เป็นคำศัพท์ในวิทยาการเข้ารหัสลับ ซึ่งหมายถึงสถานการณ์ที่ผู้โจมตีถูกอ่านและเปลี่ยนแปลงตามดุลยพินิจของเขาเอง ซึ่งผู้สื่อข่าวแลกเปลี่ยนกัน และจำเป็นต้องหยุด เราไม่สามารถคาดเดาเกี่ยวกับเขาได้ การแสดงตนที่ช่อง

วิธีการประนีประนอมช่องทางการสื่อสาร โดยที่ผู้โจมตีเชื่อมต่อกับช่องทางระหว่างคู่สัญญา ถ่ายโอนโปรโตคอลการส่งข้อมูลอย่างแข็งขัน เปิดเผย ประนีประนอมข้อมูล และบังคับใช้การฉ้อโกง

หลักการโจมตี:

สมมติว่าวัตถุ "A" วางแผนที่จะส่งข้อมูลไปยังวัตถุ "B"วัตถุ "C" รู้เกี่ยวกับโครงสร้างและพลังของวิธีการถ่ายโอนข้อมูลที่เลือกตลอดจนข้อเท็จจริงของการถ่ายโอนข้อมูลตามแผนสู่อำนาจซึ่ง "C" วางแผนจะถ่ายโอน

สำหรับการโจมตีนี้ "C" "ปรากฏ" เพื่อคัดค้าน "A" เป็น "B" และเพื่อคัดค้าน "B" เป็น "A"

วัตถุ “A” โดยคำนึงถึงการให้ข้อมูลโดยตรงแก่ “U” จึงส่งข้อมูลไปยังวัตถุ “Z”

วัตถุ “C” ซึ่งรวบรวมข้อมูลและการดำเนินการที่เกิดขึ้น (เช่น คัดลอกหรือแก้ไขเพื่อวัตถุประสงค์ของตนเอง) เอาชนะข้อมูลของพลัง - “B”;ในทางกลับกันวัตถุ "B" เคารพว่าข้อมูลถูกนำโดยตรงจากวัตถุนั้นไปยัง "A"ก้นโจมตี MitM:

ในทางกลับกันวัตถุ "B" เคารพว่าข้อมูลถูกนำโดยตรงจากวัตถุนั้นไปยัง "A": สมมติว่า Alice มีปัญหาทางการเงิน และโปรแกรม vikoryst สำหรับการแลกเปลี่ยนข้อมูลการประชุมได้ตัดสินใจขอเงินจำนวนหนึ่งจาก John พร้อมด้วยข้อมูลที่ดี:

อลิสา: : จอห์น สวัสดี!

ได้โปรด ได้โปรด หาคีย์เข้ารหัสให้เจอ นี่มันห่วยจริงๆ!อลิสา: จอห์น

ฉันกำลังบิน!อลิสา: รอสักครู่!

ในเวลานี้ Ale Mister-X ซึ่งกำลังวิเคราะห์การจราจรที่อยู่ข้างหลังผู้ดมกลิ่นอีกคน โดยสังเกตเห็นการแจ้งเตือนนี้ และคำว่า "คีย์เข้ารหัส" ก็กรีดร้องเสียงดัง หากคุณต้องการดำเนินการตามการแจ้งเตือนปัจจุบันและแทนที่ด้วยข้อมูลที่คุณต้องการ และหากคุณปฏิเสธการแจ้งเตือนดังกล่าว:แกนหลักของฉัน: 1111_Dในทางกลับกันวัตถุ "B" เคารพว่าข้อมูลถูกนำโดยตรงจากวัตถุนั้นไปยัง "A": โดยเปลี่ยนกุญแจของ John เป็นของคุณและส่งข้อความถึง Alice:

แกนกุญแจของฉัน: 6666_M อลิซ พวกเขาไม่สงสัยอะไรเลยและคิดว่านี่คือกุญแจของจอห์น กุญแจลับของวิโคริสต์ 6666_มในทางกลับกันวัตถุ "B" เคารพว่าข้อมูลถูกนำโดยตรงจากวัตถุนั้นไปยัง "A": จอห์น ฉันมีปัญหาและต้องการเพนนี โปรดโอนเงิน $300 เข้าบัญชีของฉัน: Z67890

ขอบคุณ ปล. อลิซ พวกเขาไม่สงสัยอะไรเลยและคิดว่านี่คือกุญแจของจอห์น กุญแจลับของวิโคริสต์รหัสของฉัน: 6666_A หลังจากปฏิเสธข้อความ John จะถอดรหัสข้อความโดยใช้คีย์อื่น...และเขาก็โอนเงินเพนนีไปที่ธนาคารโดยไม่ลังเล

Z67890

และด้วยวิธีนี้ Mr. X vikoristovuyu จึงโจมตี "คนตรงกลาง" โดยได้รับเงิน 300 ดอลลาร์ แต่ตอนนี้อลิซจะต้องอธิบายว่าเธอไม่ได้รับเงิน... แล้วจอห์นล่ะ? จอห์นต้องรับผิดชอบในการแจ้งอลิซว่าเขาส่งพวกเขามา...การนำไปปฏิบัติ:มีการใช้การโจมตีประเภทเดียวกันผลิตภัณฑ์ซอฟต์แวร์สำหรับการฟังการวัด เช่นเน็ตสะดุด - โปรแกรมที่ช่วยให้คุณรวบรวมข้อมูลที่เป็นประโยชน์มากมายเกี่ยวกับการสำรวจแบบไร้โดรนและแก้ไขปัญหาต่าง ๆ ที่เกี่ยวข้องกับการดำเนินงาน NetStumbler ช่วยให้คุณสามารถกำหนดรัศมีของเครือข่ายและช่วยให้คุณจัดตำแหน่งเสาอากาศสำหรับการสื่อสารในสถานที่ห่างไกลได้อย่างแม่นยำ

สำหรับจุดเข้าใช้งานที่ระบุแต่ละจุด คุณสามารถกำหนดที่อยู่ MAC อัตราส่วนสัญญาณต่อเสียงรบกวน ชื่อบริการ และระดับความปลอดภัยได้ - หากการรับส่งข้อมูลไม่ได้รับการเข้ารหัส ข้อมูลประจำตัวของโปรแกรมจะระบุการเชื่อมต่อที่ไม่ได้รับอนุญาตดมกลิ่น - เป็นชุดโปรแกรมสำหรับการตรวจสอบอย่างต่อเนื่องและตรวจสอบความเป็นไปได้ของการบุกรุกทำให้มั่นใจได้ว่าการตรวจสอบแบบพาสซีฟเพื่อค้นหาข้อมูลที่จะรวบรวม (รหัสผ่าน, ที่อยู่ทางอีเมล , ไฟล์ ฯลฯ ) ปริมาณการรับส่งข้อมูลระดับกลางล้น ซึ่งไม่สามารถเข้าถึงได้สำหรับการวิเคราะห์ในใจส่วนใหญ่ (เช่น ในระหว่างสิ่งที่ถูกสลับ) รวมถึงความเป็นไปได้ในการจัดการการโจมตี MITM เพื่อบุกรุกเซสชัน SSH และ HTTPS สำหรับ เพื่อประโยชน์ในการแย่งชิง P KI จำนวนเล็กน้อยคาอิน & อาเบล

โปรแกรมไม่มีค่าใช้จ่าย- เป็นผู้ดมกลิ่น ผู้ดมกลิ่นแพ็กเก็ต และผู้รับจดทะเบียนสำหรับขอบเขตอีเธอร์เน็ตในเครื่อง ซึ่งรองรับการวิเคราะห์แบบแอคทีฟและพาสซีฟของหลายโปรโตคอล เช่นเดียวกับ "การจัดหา" ข้อมูลจากข้อมูลและการกรอง "ได้ทันที" โดยไม่รบกวนกระบวนการเชื่อมต่อการซิงโครไนซ์

โปรแกรมนี้ช่วยให้คุณสามารถสกัดกั้น SSH1, HTTPS และโปรโตคอลที่เข้ารหัสอื่น ๆ และช่วยให้คุณสามารถถอดรหัสรหัสผ่านสำหรับโปรโตคอลอื่น ๆ ได้: TELNET, FTP, POP, RLOGIN, SSH1, ICQ, SMB, MySQL, HTTP, NNTP, X11, NAPSTER, IRC, RIP , BGP, ถุงเท้า 5, IMAP 4, VNC, LDAP, NFS, SNMP, ครึ่งชีวิต, QUAKE 3, MSN, YMSGกรรม

– ชุดยูทิลิตี้สำหรับการประเมินความปลอดภัยของไคลเอนต์ที่ไม่ใช้โดรน รวมถึงการดมกลิ่นแบบไร้โดรน ซึ่งจะคอยฟังเฟรมคำขอ 802.11 Probe Request อย่างอดทน ช่วยให้คุณสามารถระบุลูกค้าและมาตรการธุรกรรม/ความน่าเชื่อถือของพวกเขาได้จากนั้นคุณสามารถสร้างจุดเชื่อมต่อย่อยสำหรับจุดเชื่อมต่อใดจุดหนึ่งซึ่งสามารถทำการเชื่อมต่อได้โดยอัตโนมัติ สามารถใช้บริการขั้นสูงเพื่อขโมยข้อมูลส่วนบุคคลหรือใช้ประโยชน์จากการรั่วไหลของไคลเอ็นต์บนโฮสต์ได้แอร์แจ็ค

- ชุดของโปรแกรมซึ่งตามที่ผู้เชี่ยวชาญในสาขาการแฮ็ก WiFi กล่าวคือ

เครื่องมือที่ยิ่งใหญ่ที่สุด